PMON(Process Monitor)란?

PMON(Process Monitor)는 말 그대로 프로세스들을 모니터링 하고 있다가 문제가 발생하면 해결해 주는 역할을 하게 된다.

- 실패한 프로세스가 수행하던 트랜잭션 롤백

- 실패한 프로세스가 획득했던 메모리, 락 및 기타 자연 할당 해제

PMON 은 Server Process 가 비정상적으로 종료될 경우 그 후속처리를 해 주는 백그라운드 프로세스이다.

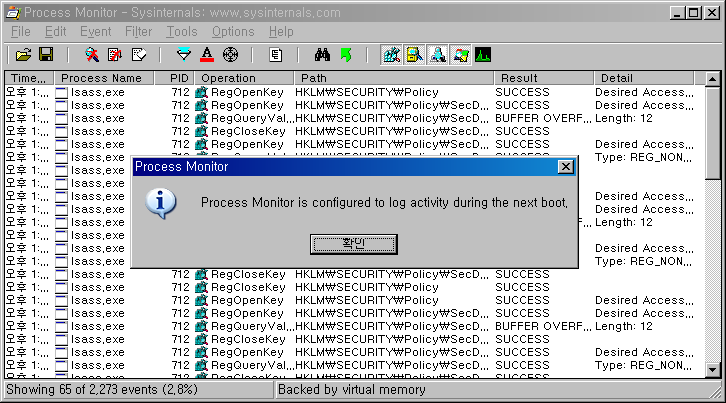

1 . Process Monitor 를 실행한후 Options -> Enable Boot Logging 을 체크하여 다음 부트시부터 프로세스 상태를 로깅하도록 설정한다.

2. 다음과 같은 확인창이 나타나면 재부팅을 실시한후 프로세스 확인작업에 들어간다.

3. 재부팅 후 프로그램을 재실행시 다음과 같은 메시지 창이 나타나는 데 해당 메시지는 지금부터 로그되는 내용들을 파일형태로 저장할 것인지를 물어보는 메시지이다. 예를 눌러 확인한 후 파일명과 위치를 지정하여 다음 단계로 넘어간다.

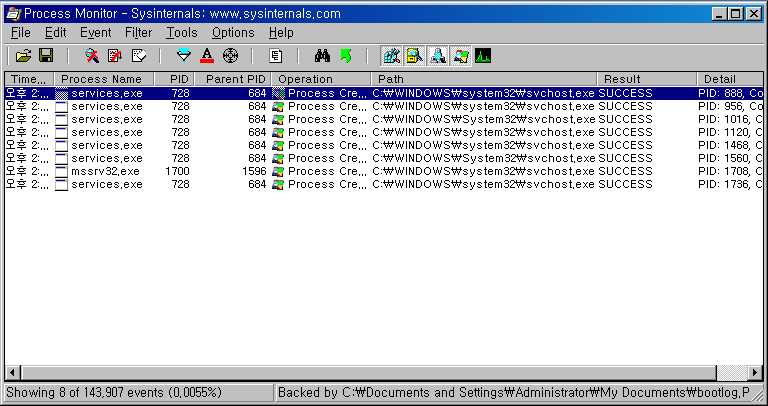

4. 처음 화면으로 다음과 같은 창을 얻을 수가 있다.

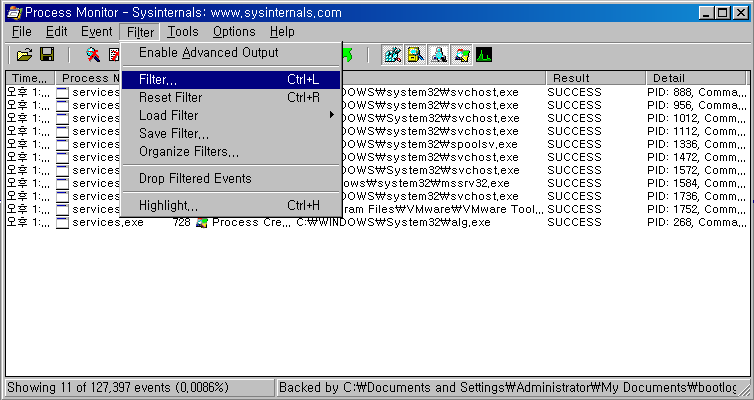

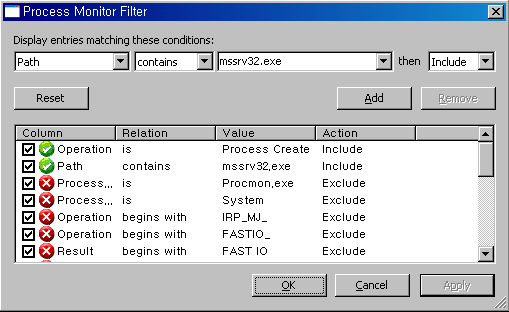

5. 먼저 찾고자하는 데이터만 추출하기 위해 필터기능을 이용하도록 하겠다.

6. 먼저 process를 생성을 하였던 프로세스를 필터링 한다.(Apply)

7. 다음은 Process Create를 담당한 프로세스 목록들이다.

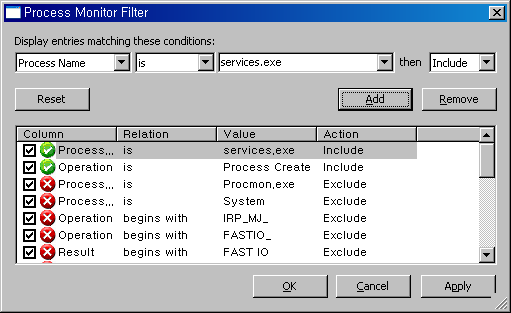

8. 다음은 프로세스 이름이 services.exe인 프로세스를 필터링하는 창이다.(Apply) Services.exe 는 윈도우즈 서비스 어플리케이션을 관리하는 윈도우즈 핵심 모듈입니다. 시스템 서비스의 시작, 중지 및 시스템 서비스와의 상호 작용을 담당하는 서비스 제어 관리자 입니다.

9. services.exe 프로세스가 실행한 프로그램 목록중에 윈도우 프로세스로써 의심이 되는 프로그램이 하나 보인다.

(Services.exe 란 process name을 가진 프로세스가 PPID로써 실행한 자식프로세스로 path 경로 뒤에 프로세스가 위치하고 있다.)

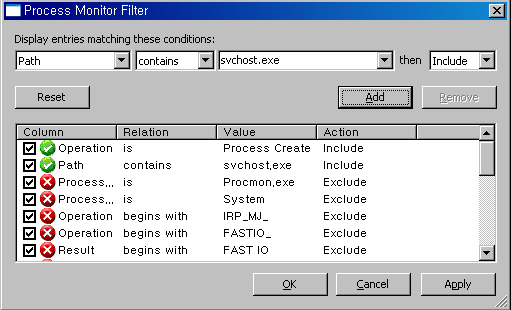

10. 다른 방법으로 다음과 같이 Path 값에 svchost.exe라는 이름을 포함하고 있는 것을 찾으라는 필터링을 적용한다.

11. svchost.exe 프로세스는 부모 프로세스(PPID)가 services.exe로 되어야 하지만 mssrv32.exe 란 프로세스가 필터링되어 나온것을 확인할 수 있다.

12. 의심스러웠던 mssrv32.exe 파일을 직접 필터링하여 검색을 해보니.

13. mssrv32.exe의 경우 services.exe에서 실행된 자식프로세스임을 알수 있다.

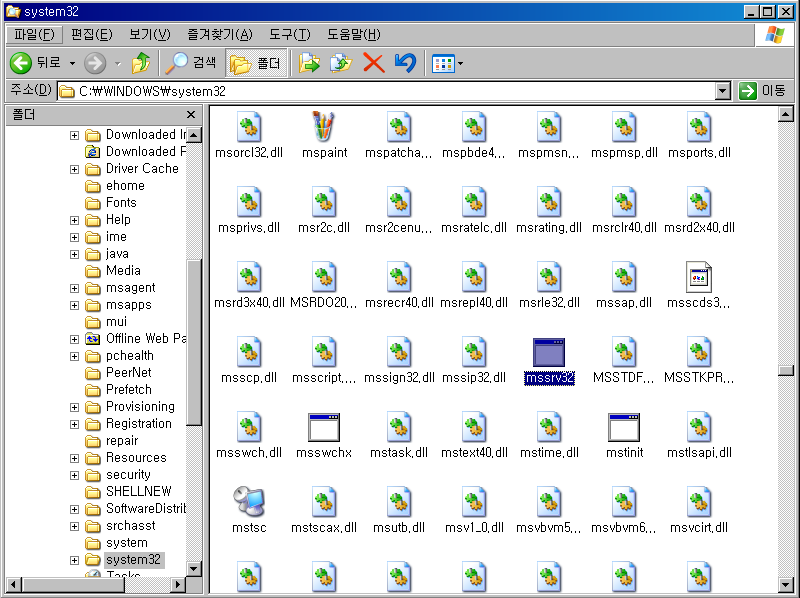

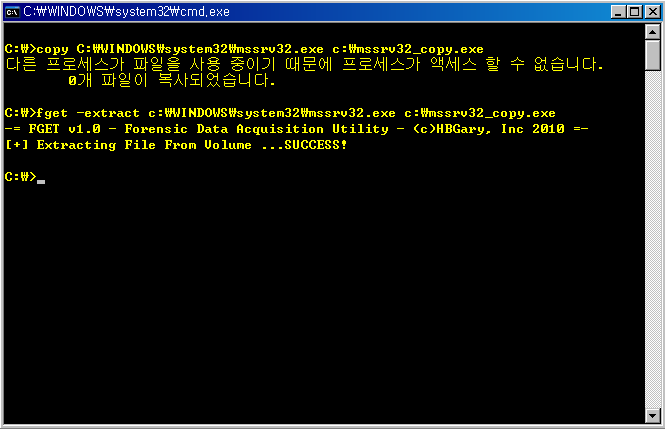

14. 의심스러운 파일인 mssrv32.exe파일을 디버깅하기 위해 복사를 한다.

15. 하지만 이미 실행되어 있는 프로세스라서 복사가 불가능하다는 메시지를 띄운다.

16. fget이라는 프로그램을 사용하여 해당 mssrv32.exe 파일을 복사하였다.

17. 복사한 파일을 Stud_PE 프로그램을 실행하여 확인한다.

'IT > malware' 카테고리의 다른 글

| Powshell script obfuscation decode :: with api monitor (0) | 2022.09.08 |

|---|---|

| 악성코드 분석 도구 모음 :: Sysinternals Suite (0) | 2021.06.12 |

| 악성코드 분석 도구 :: Malware Analysis Tool (0) | 2021.06.11 |

| 악성코드 분석 도구 :: ProcDot (0) | 2021.06.07 |